Geht es um Natur- und Artenschutz, fällt nicht selten der Begriff Blumenwiese. Spaziergänger erfreut ab etwa Mai der Anblick einer bunten Wiese mit vielen Blumen. Die Bienen summen um die Blüten und manchmal hört man die Grillen zirpen. Oft sind jene Blumenwiesen jedoch künstlich entstanden, denn in der Natur sind sie rar geworden. Die intensive Landwirtschaft und der stetige Landfraß für Straßen, Wohngebiete oder Industrie- und Gewerbeflächen hat erheblich dazu beigetragen, dass es kaum noch naturbelassene Wiesen gibt.

Genau genommen handelt es sich um Magerwiesen. Aufgrund von geringem Nährstoffgehalt des Bodens, ist die floristische Artenvielfalt kurioserweise am höchsten. Je mehr Nährstoffe in den Boden gelangen, desto weniger Artenreichtum resultiert daraus.

Kommunen und Unternehmen hübchen ihr Image gern damit auf, auf ihrem Gelände Blumenwiesen anzulegen. Abschließend wird noch ein Insektenhotel daneben gestellt und man glaubt, man hat seinen Anteil an Naturschutz für alle Zeit erledigt.

Doch die Pflanzen auf der Wiese wachsen und verblühen. Andere Pflanzen mit weniger prächtigen Blüten quetschen sich dazwischen. So schön wie am Anfang sieht es dann rein optisch nicht mehr aus. Die Lösung besteht in einer regelmäßigen Mahd, was dafür sorgt, dass die Blumen, die im Juni schon verblüht sind, je nach Art, ein zweites Mal erblühen. Man hat also alles richtig gemacht, denn es sieht wieder ordentlich aus (?)

Tatsächlich wird auch von „Expertenseite“ oft darauf verwiesen, dass eine regelmäßige Mahd essentiell für den Erhalt der Blumenwiese ist. Das stimmt soweit, wenn man es auch richtig macht.

Zunächst sollte man die Frage stellen, weswegen man denn eigentlich diese Blumenwiese angelegt hat?

War das für jene Spaziergänger, die sich an der Blütenpracht erfreuen können? Da war doch noch der Natur- und Artenschutzgedanke, wobei es aber auch um die Lebewesen geht, die in einer solchen Blumenwiese leben? Was geschieht eigentlich mit Grashüpfer & Co., wenn der Rasenmäher anrückt? Fluginsekten können sich recht einfach in Sicherheit bringen, auch so mancher Grashüpfer schafft es noch rechtzeitig zur Seite zu springen. Doch was geschieht mit Käfern, Raupen und all den nicht so gut für eine schnelle Flucht ausgestatteten Tieren, also nicht allein Insekten? Eigentlich kann sich das jeder denken, nur will man das nicht. So eine zerfetzte Blindschleiche im Fangkorb vom Rasenmäher ist ja auch kein schöner Anblick. Die meist nur wenigen Zentimeter großen Insekten, die der Mahd zum Opfer fallen, wird man gar nicht mehr erkennen. Es sind Millionen, selbst wenn die Blumenwiese nur wenige Quadratmeter groß ist. Jede Mahd zerstört demnach millionenfach jenes Leben, dem man eigentlich mit dem Anlegen der Blumenwiese einen Lebensraum zur Verfügung stellen wollte. Das ist so, als würde dreimal im Jahr ein Tornado über den Ort hinwegfegen, wo man wohnt. Glück für jene, die dann nicht zuhause sind…

Sollte man deswegen die Mahd komplett auslassen? Definitv nein! Man muss auf schonende Mähmethoden umsteigen. Früher wurde zum Mähen die Sense verwendet. Die Pflanzen wurden so lediglich an einer Stelle zerschnitten. Das war und ist allerdings anstrengend und kaum noch jemand beherrscht die Technik, wie eine Sense bedient wird. Aber es gibt inzwischen auch sogenannte Balken- Rasenmäher. Die schneiden nach ähnlichem Prinzip die Pflanzen ab.

Aber es genügt nicht, schonend zu mähen. Es ist auch wichtig, wann und wie oft gemäht wird.

Um es besser zu verstehen, muss man die Lebenszyklen der Tiere, die im Habitat „Magerwiese“ leben, berücksichtigen.

Durch meine Erfahrung mit Schmetterlingen kann ich faktisch belegt behaupten, dass diese Insekten das ganze Jahr über im Habitat „Magerwiese“ leben. Als Falter, was jedoch oft nur einen geringen Teil des Lebenszyklus eines Schmetterlings darstellt, kann dieser auch das Habitat verlassen. Aber er wird definitiv immer wieder in seinen Lebensraum zurückkehren. Das muss nicht zwingend die gleiche Magerwiese sein, aber es wird eine Wiese sein, wo die für seine Entwicklung notwendigen Pflanzen vorkommen. Das wird eher keine, bereits im Juni abgemähte Blumenwiese sein.

Daher lautet meine Empfehlung, eine Blumenwiese sollte nur ein einziges Mal gemäht werden und zwar schonend nicht vor Oktober. So ist gewährleistet, dass sich ein Schmetterling von Ei, über Raupe zur Puppe und wieder zum Falter entwickeln kann. Dieser Zyklus wird bei jeder Mahd unterbrochen und die Art dezimiert. Dabei sollte das Mahdgut auf der Fläche bis zum Frühjahr des kommenden Jahres liegen bleiben.

Anhand des Hornklee-Widderchen (Zygaena lonicerae) kann man das recht gut demonstrieren. Die kleinen Falter fliegen von Ende Juni bis Anfang August. Danach gibt es eine recht kurze Ei- Phase. Die Raupen fressen bis in den Spätsommer und überwintern dann als Raupe. Sie verpuppen sich im Mai. Sind die Raupen nach der Überwinterung nicht ausgewachsen, verpuppen sie sich erst im Spätsommer und überwintern ein zweites Mal als Puppe.

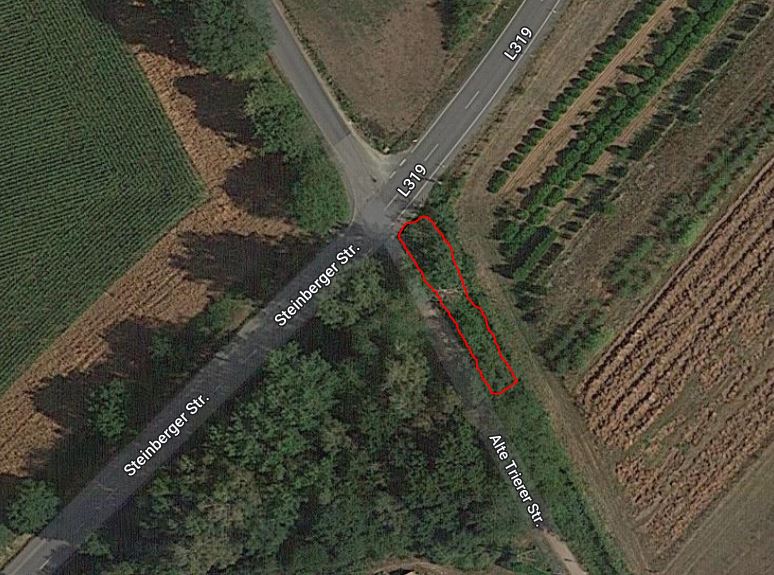

Mäht man nun diese Wiese (Foto 1) mit dem Kokon (Bildmitte) konventionell ab, ist die Puppe tot. Mäht man die Wiese schonend ab und entsorgt das Schnittgut auf einer kommunalen Grünschnittanlage, ist die Puppe ebenfalls tot.

Was wie ein unscheinbares abgestorbenes Pflanzenteil an der Flockenblume aussieht (Foto 2), ist das Kokon eines Hornklee- Widderchens.

Kein Wunder, dass dieser Schmetterling in der „Roten Liste“ auf der Vorwarnstufe gelistet wird, denn zu oft wird der lange Zyklus durch (falsche) Mahd zerstört.

Tatsächlich überwintern die meisten Schmetterlinge im Stadium der Raupe (Foto 3). Kälte und Frost sind hierbei deren geringsten Probleme. Vom Schnee niedergedrücktes Gras bildet sogar eine Schutzschicht. Deswegen ist es wichtig, das Mahdgut nicht abzuräumen, wie es allerdings vorgeschlagen wird, um den Nährstoffeintrag zu minimieren. Das ist auch richtig, aber eben ist der Zeitpunkt entscheidend. Den absolut richtigen Zeitpunkt gibt es nicht, da ja jede Art einen anderen Entwicklungszyklus besitzt. Ich lasse das Mahdgut liegen und räume es von der Magerwiese ab, wenn die ersten Pflanzen spriesen. Nun befinden sich aber immer noch Eier, Raupen und Puppen in diesem Mahdgut. Deswegen entsorge ich das Mahdgut nicht und lasse es in unmittelbarer Nähe zur Magerwiese liegen. So können die Falter aus ihren Puppen schlüpfen und die Raupen auf die frischen Futterpflanzen umsiedeln. Etwa im Mai entsorge ich dann das Mahdgut, da es dann anfängt zu faulen.

Ich besitze keinen Professor- Titel in Entomologie, aber ich befasse mich recht intensiv mit Schmetterlingen und habe dadurch so einiges feststellen können, wie diese Tiere leben und worauf es ankommt, wenn man sie schützen will.